اگر در سازمان یا کسب و کار و شرکت خود دارای یک دیتاسنتر سازمانی یا مرکز داده خصوصی هستید، شاید بد نباشد حرکت خود را به سمت یک دیدگاه اعتماد صفر در مرکز داده با دنبال کردن این پنج مرحله تسریع کنید تا بتوانید تهدیدات را به روشنی ببینید و به راحتی تقسیم بندی کلان و کنترل های امنیتی را عملی کنید.

همه متخصصان و کارشناسان و مدیران دیتاسنتر در تلاشهای مستمر خود برای تأمین امنیت سازمان خود از مجموعه گسترده ای از محصولات امنیتی، فرآیندها و سیاستها استفاده می کنند. با این وجود، به دلیل فضای متخلخل شبکه و عادی شدن کار از راه دور در سال اخیر، خطر وقوع فعالیتهای خرابکارانه ناخواسته در داخل شبکه بسیار بیشتر از گذشته است. متخصصان زیرک امنیتی می دانند که رویکرد جدید – رویکردی که در آن همزمان سادگی هم نهفته است – نه تنها امیدوارکننده بلکه اثبات شده است.

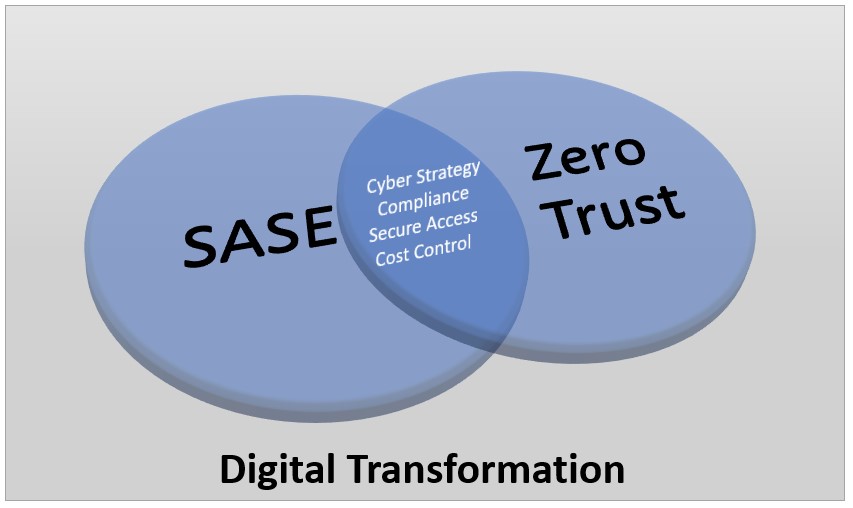

این دیدگاه “اعتماد صفر ” یا Zero Trust نامیده می شود و ایده اصلی آن این است که به هیچ ترافیک و دستگاهی اعتماد نکنید، مگر اینکه سیاست امنیتی صریحاً اجازه دسترسی آن را به منابع شبکه و دیتاسنتر بدهد. این امر نیاز به درک کامل برنامه ها (تا سطح بار کاری شبکه) و ایجاد سیاست های هوشمندانه دارد تا از رفتارهای ناخواسته جلوگیری کند. اعتماد صفر با بازرسی تمام ترافیک ورودی به مرکز داده و اعمال سیاست هایی که از حرکت بازیگران نامطلوب و خرابکار جلوگیری می کند، امنیت را در شبکه و دیتاسنتر شما تضمین می کند.

رسیدن به اعتماد صفر در پنج مرحله

در گذشته، سازمان های فناوری اطلاعات تلاش کرده اند با دیوارهای محافظ لبه دار و ارکستراتورهای ریز تقسیم بندی (agent-based) به اعتماد صفر دست پیدا کنند. هر دو راه حل دارای ویژگی های مفیدی هستند اما چالش های قابل توجهی نیز دارند. فایروال های داخلی توزیع شده به طرز خردمندانه ای بهترین ویژگی های هر دو را ترکیب می کنند، و در نتیجه رویکردی بسیار برتر دارند.

اکنون شما یک مسیر سریع برای اعتماد صفر دارید. فایروال داخلی توزیع شده پایه و اساس این سفر است، فراهم کردن قابلیت های لازم -دید توپولوژی کامل شبکه، تجزیه و تحلیل پیشرفته و معماری امنیتی ساده- برای سرعت بخشیدن به پیشرفت. هر مرحله براساس مرحله قبلی ساخته می شود و از دانش و تجربه تجمیع شده بلوغ می یابد.

قدم اول: بخش کلان شبکه (Macro-segment the network)

ابتدا باید در دیتاسنتر خود از دیوار آتش توزیع شده (distributed internal firewall) برای تقسیم بندی شبکه در سطح کلان استفاده کنید، مناطق را از یکدیگر جدا و ایمن کنید (به عنوان مثال: بخشهای توسعه، تست و تولید). این موضوع باعث می شود مهاجمان و کاربران خودی مخرب به طور جانبی در میان این بخشها و مناطق حرکت نکنند. نیازی به طراحی مجدد شبکه یا حتی ایجاد تغییر آدرسهای شبکه نیست: شما می توانید به سرعت و به آسانی معماری امنیتی را ساده کرده و time-to-value خود را تسریع کنید. به یاد داشته باشید که در صورت لزوم می توانید به سرعت تعداد مناطق را گسترش دهید.

قدم دوم: توپولوژی شبکه را به وضوح ترسیم کنید.

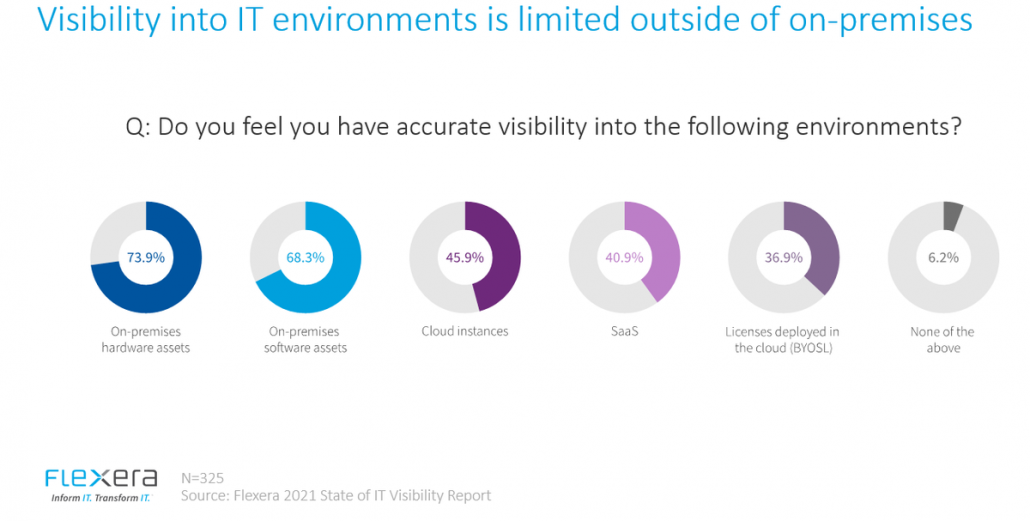

در گذشته، درک کامل برنامه ها، حجم کار و میکروسرویس ها دشوار بود. امروزه، فایروال داخلی توزیع شده به شما امکان مشاهده کامل توپولوژی در مرکز داده را می دهد. مشاهده رفتار برنامه ها و جریان های ترافیکی به این معنی است که می توانید بر همه برنامه ها و حجم کار شبکه کنترل داشته باشید. این مرحله همچنین به شما اطلاعاتی را می دهد که برای انجام مراحل بعدی استراتژی امنیتی خود نیاز خواهید داشت.

قدم سوم: بخش بندی جزیی برنامه های شناخته شده

مجهز به یک دید کامل و شفاف، شما روند کاهش سطح حمله را آغاز می کنید: برنامه های کاربردی مهم را از سایر دارایی های مرکز داده جدا کنید، کنترل دسترسی خاص کاربران و برنامه ها را فعال کنید و حرکتهای جانبی آنها را متوقف کنید. بهترین چیز برای شروع استفاده از یک برنامه مهم تجاری و سازمانی این است که کاملاً شناخته شده و کاملاً مستند باشد، مانند زیرساخت دسکتاپ مجازی. فایروال داخلی توزیع شده ترافیک را بازرسی می کند و سیاست های امنیتی خاص گروه کاربران را اعمال می کند. این توصیه های سیاست امنیتی را بر اساس الگوی مشاهده شده از ترافیک ارائه می دهد و از ثبات سیاستهای امنیتی در شبکه، از جمله ماشین مجازی، کانتینرها، سرورهای فیزیکی و سرویس های ابری عمومی اطمینان حاصل می کند.

قدم چهارم: فعال سازی کنترل تهدیدات پیشرفته

با فعال کردن کنترل های تهدید پیشرفته (advanced threat controls) فایروال داخلی توزیع شده، مانند تشخیص/پیشگیری از نفوذ (IDS / IPS)، از کنترل دسترسی صرف فراتر بیاندیشید. نیازی به افزودن، نگهداری یا مدیریت دستگاه شبکه اضافه ای نیست. برای شناسایی الگوهای ترافیکی که می توانند حمله را نشان دهند، کافی است قابلیت IDS/IPS را فعال کنید. این امر همچنین به انطباق تحقق الزامات IDS/IPS برای مقررات HIPAA و PCI-DSS کمک می کند.

قدم پنجم: بخش بندی جزیی تر در همه ی برنامه های کاربردی برای دستیابی به Zero Trust در مرکز داده

با استفاده از تجربه به دست آمده در مراحل قبلی، می توانید تمام برنامه های حیاتی را در مرکز داده ایمن کنید. با استفاده از برنامه های کاربردی کاملاً شناخته شده مانند Active Directory (AD) و DNS، از فایروال داخلی توزیع شده برای تقسیم کردن آنها با استفاده از خط مشی های ساده لایه 7 استفاده کنید و با استفاده از قابلیت های کنترل تهدیدات داخلی، آنها را بیشتر از قبل ایمن کنید. برای برنامه هایی که به خوبی تحلیل و بررسی نشده اند، فایروال داخلی توزیع شده بی اندازه کمک می کند. این روش قابلیت دید در همه ترافیکهای ورودی را فراهم می کند، و اطلاعاتی در مورد نحوه رفتار این برنامه ها ارائه می دهد. سپس می تواند به طور خودکار توصیه های خط مشی های امنیتی را ایجاد و سیاست های به روز شده را به کار گیرد، نقاط کور امنیتی را کاهش دهد و حرکت جانبی در شبکه را در همان آغاز حرکت مسدود کند تا آسیب را محدود کند.

نتیجه گیری

این پنج مرحله می تواند حرکت شما را به سرعت به سمت استراتژی «اعتماد صفر» در مرکز داده سوق دهد. این استراتژی دیدی کامل در برنامه ها و بارهای کاری شبکه مرکز داده فراهم می کند، بخش بندی کلان شبکه، برنامه ها را بخش بندی و اعمال کنترل های امنیتی را آسان می کند.

[/av_textblock] [av_one_full first min_height=” vertical_alignment=” space=” custom_margin=” margin=’0px’ row_boxshadow=” row_boxshadow_color=” row_boxshadow_width=’10’ link=” linktarget=” link_hover=” padding=’0px’ highlight=” highlight_size=” border=” border_color=” radius=’0px’ column_boxshadow=” column_boxshadow_color=” column_boxshadow_width=’10’ background=’bg_color’ background_color=” background_gradient_color1=” background_gradient_color2=” background_gradient_direction=’vertical’ src=” background_position=’top left’ background_repeat=’no-repeat’ animation=” mobile_breaking=” mobile_display=” av_uid=’av-kw5bhw’] [av_hr class=’custom’ height=’50’ shadow=’no-shadow’ position=’center’ custom_border=’av-border-thin’ custom_width=’50px’ custom_border_color=” custom_margin_top=’30px’ custom_margin_bottom=’30px’ icon_select=’yes’ custom_icon_color=’#7bb0e7′ icon=’ue857′ font=’entypo-fontello’ av_uid=’av-kk8jxbw4′ custom_class=” admin_preview_bg=”] [av_icon_box position=’top’ icon_style=” boxed=” icon=’ue81f’ font=’entypo-fontello’ title=” link=” linktarget=” linkelement=” font_color=” custom_title=” custom_content=” color=” custom_bg=” custom_font=” custom_border=” av-medium-font-size-title=” av-small-font-size-title=” av-mini-font-size-title=” av-medium-font-size=” av-small-font-size=” av-mini-font-size=” av_uid=’av-kk8jy12r’ custom_class=” admin_preview_bg=”]