هنگامی که کوید ۱۹ باعث تعطیلی بسیاری از دفاتر شد، شرکتها یا به فکر اقداماتی با رویکرد تحول سریع دیجیتال افتادند یا منابع IT را برای دورکاری کارکنان گسترش دادند. قادرساختن صدها، حتی هزاران نفر از کارکنان برای دورکاری، محدودیت پشتههای امنیتی شبکه سازمانی سنتی، تحت فشار قرار گرفتن زیرساختها و آسیب پذیریهای شبکه از داخل و خارج را در پی داشته است.

بسیاری از سازمانها سرعت بخشیدن به حرکت منابع IT و بار کاری خود را به سمت ابر (cloud) آغاز کردهاند. این امر باعث شتاب برای مقبولیت SASE (Secure Access Service Edge) شده است. چارچوب امنیتی شبکه گارتنر مبتنی بر یک بستر توزیع جهانی مبتنی بر هویت با ذاتی ابری است که کاربران را به طور ایمن به برنامهها در هر مکان ساکن متصل میکند (WAN، ابر، تلفن همراه و اینترنت اشیا).

در حالی که آینده امنیت شبکه مطمئناْ SASE است، وضعیت فعلی بیشتر شبکههای سازمانی زمینگیر است. مدیریت معماری شبکه در زمانی که سازمانها به SASE منتقل میشوند، نیاز به راه حلهای دسترسی ایمن و عملی برای زیرساختهای ترکیبی موجود دارد که با آینده سازگار هستند.

امنیت شبکه در انتقال

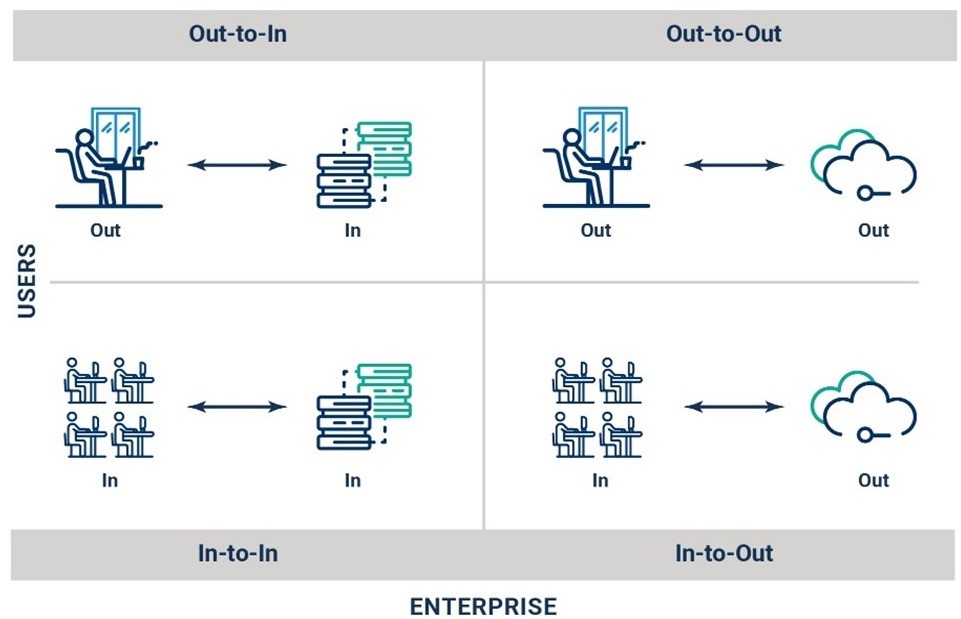

الزامات دسترسی ایمن برای شرکتها الگوی جدیدی به خود گرفته است. برخی از برنامهها داخلی هستند، برخی دیگر به صورت ابری هستند و برخی از کاربران در محل هستند؛ در حالی که برخی دیگر دورکار هستند. امنیت شبکه به مدل جدیدی نیاز دارد که تمام سناریوها و موقعیتهای سازمان را برای انتقال به SASE در نظر بگیرد. از جمله این مدلها عبارتند از:

- خارج به داخل (Out-to-In): کارکنان دورکار نیاز به دسترسی به برنامههای خصوصی یا منابعی دارند که در شبکه محلی شرکت (LAN) قرار دارند.

- خارج به خارج (Out-to-Out): کارکنان دورکار نیاز به دسترسی به برنامههای شرکتی دارند که در فضای عمومی یا اینترنت قرار دارند.

- داخل به خارج (In-to-Out): کارکنان در محل که به شبکه سازمانی متصل هستند نیاز به دسترسی به برنامههای شرکتی در فضای عمومی یا اینترنت دارند.

- داخل به داخل (In-to-In): کارکنان در محل که به شبکه سازمانی متصل هستند نیاز به دسترسی به برنامههای شرکتی مستقر در LAN سازمانی دارند.

برای درک مسائل و شناسایی راه حلهای بالقوه به بررسی هر یک از این سناریوها میپردازیم.

-

خارج به داخل

هنگامی که کارکنان دورکار نیاز به دسترسی به برنامهها یا منابع خصوصی در شبکه LAN دارند، سازمانها باید پایینترین دسترسی در سطح صفر را برای کاربران معتبر تأمین کنند. این روش، اعتماد ضمنی را که در اکثر معماریهای امنیتی فعلی پس از اتصال کاربر به شبکه داخلی وجود دارد، از بین میبرد.

در این سناریو، از قابلیتهای ZTNA (Zero Trust Network Access) میتوان برای ایمن سازی همه تعاملات از راه دور با برنامهها، دادهها و منابع شبکه با افزایش VPNها، NGFWها و امکان دسترسی خرد به منابع و برنامههای شبکه استفاده کرد. فناوریهایی مانند احراز هویت چندعاملی (MFA)، تقسیمبندی مبتنی بر هویت و محیط تعریف شده توسط نرمافزار (SDP)، دسترسی سیاستهای تک کاربری و هر کاربر را بیشتر ایمن و تقویت میکنند.

-

خارج به خارج

کارکنان دورکار نیاز به دسترسی به برنامههای SaaS سازمانی در فضای عمومی و همچنین منابع کلی اینترنت و اینترنت دارند، اما مسیریابی این ترافیک از طریق پشتههای امنیتی شرکتی در مرکز داده ناکارآمد است. سازمانها باید با رویکردهای جدید، این ترافیک “مستقیم به شبکه” را امن کنند.

با استفاده از سرویسهای جداسازی مرورگر از راه دور (RBI) مبتنی بر تحویل ابری، که از طریق حاملهای ابری امن، باعث گپ بین تعاملات وب در نقاط مقصد میشود و همچنین قابلیتهای MFA و CASB (cloud access security broker)، سازمانها میتوانند دسترسی به وب و ترافیکی بدون مسیریابی ناکارآمد را از طریق مراکز داده شرکتی کنترل کنند.

-

داخل به خارج

هر کاربری که در دفتر کار میکند از طریق شبکه شرکتی به اینترنت عمومی دسترسی پیدا میکند؛ ایمیل و برنامههای ابری از مهمترین موارد استفاده هستند. در حالی که دسترسی به اینترنت برای بهره وری ضروری است، از آنجا که اکثر آنها از طریق ایمیلهای فیشینگ یا سایتهای مخرب آغاز میشوند، مهمترین عامل تهدید برای اجرای حملات سایبری است.

RBI به عنوان یک سرویس، نسل بعدی از ابزارهای امنیت وب است که با جلوگیری از حملات بدافزارهای مخرب مبتنی بر وب و ایمیل، از شبکههای سازمانی محافظت میکند. این سرویس تضمین میکند که کاربران میتوانند از دستگاههای خود برای دسترسی ایمن به هر سایت یا برنامه وب مورد نیاز بدون آسیبرساندن به دستگاهها یا شبکههایشان استفاده کنند.

-

داخل به داخل

با کارکنان مستقر در محل که به LAN سازمانی متصل هستند و نیاز به دسترسی به برنامههای شبکه محلی سازمانی دارند، باید همانند افرادی که از خارج از محیط شبکه دسترسی پیدا میکنند، مانند سناریوی Out-to-In رفتار شود. با کمال تعجب، غالباً چنین نیست. در این سناریو، ترافیک داخلی باید تحت کنترل با حداقل سطح دسترسی باشد. به عنوان مثال، دسترسی به برنامههایی که به کاربران مجاز اجازه نمیدهد برای آنها نامرئی است (مثلاْ از دید شبکه آنها پنهان است). علاوه بر این، در این محیط، هر کاربر غیر مجاز که به نوعی به شبکه نفوذ کند، کاملاً محروم خواهد ماند.

پیش به سوی SASE

سازمانها در حال انتقال به سمت چارچوب امنیتی SASE هستند. در این مدت زمانی که دورکاری مورد توجه قرار گرفته است، مسیرهای دسترسی خارج به داخل و خارج به خارج بیشترین توجه را به خود جلب کردهاند. این چارچوب امنیتی سازمانی جدید شامل موارد دیگری است که خود انگیزهای برای داشتن رویکردی جامع در قبال تأمین امنیت شبکه با استفاده از مکان کاربر و منبع برای اطمینان از امنیت همه گزینههای دسترسی است.

برای اطلاعات بیشتر در مورد SASE مقاله ی «Cisco SD-WAN با نوآوریهای ساده، امن و مقیاسپذیر به سمت SASE پیش میرود» را مطالعه فرمایید.

[/av_textblock]

[av_icon_box position=’top’ icon_style=” boxed=” icon=’ue81f’ font=’entypo-fontello’ title=’بیشتر بدانید’ link=” linktarget=” linkelement=” font_color=” custom_title=” custom_content=” color=” custom_bg=” custom_font=” custom_border=” av-medium-font-size-title=” av-small-font-size-title=” av-mini-font-size-title=” av-medium-font-size=” av-small-font-size=” av-mini-font-size=” av_uid=’av-kj5m2g0h’ custom_class=” admin_preview_bg=”][/av_icon_box]

[av_postslider link=’category,1675′ wc_prod_visible=” prod_order_by=” prod_order=” columns=’3′ items=’-1′ offset=’0′ contents=’title’ preview_mode=’auto’ image_size=’portfolio’ autoplay=’no’ interval=’5′ av_uid=’av-kj5m2w1s’ custom_class=”]

[av_hr class=’default’ height=’50’ shadow=’no-shadow’ position=’center’ custom_border=’av-border-thin’ custom_width=’50px’ custom_border_color=” custom_margin_top=’30px’ custom_margin_bottom=’30px’ icon_select=’yes’ custom_icon_color=” icon=’ue808′ av-desktop-hide=” av-medium-hide=” av-small-hide=” av-mini-hide=” av_uid=’av-m0kld0′]

[av_social_share title=’اشتراک این مطلب’ style=’minimal’ buttons=’custom’ share_linkedin=’aviaTBshare_linkedin’ share_mail=’aviaTBshare_mail’ av_uid=’av-kih7gur3′ custom_class=” admin_preview_bg=”]

[av_comments_list av-desktop-hide=” av-medium-hide=” av-small-hide=” av-mini-hide=” av_uid=’av-nu6k84′]